Explore Any Narratives

Discover and contribute to detailed historical accounts and cultural stories. Share your knowledge and engage with enthusiasts worldwide.

A cifra de César, também conhecida como cifra de substituição, é uma técnica de criptografia clássica que remonta à Roma Antiga. A história nos diz que foi nomeada em homenagem a Júlio César, que supostamente a utilizava para enviar mensagens secretas aos seus generais no campo de batalha. Mas como funciona essa técnica milenar e por que continua a fascinar criptógrafos e entusiastas da segurança da informação até hoje?

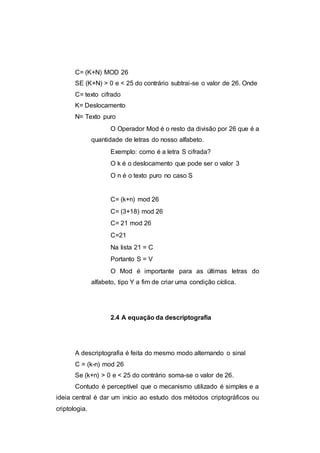

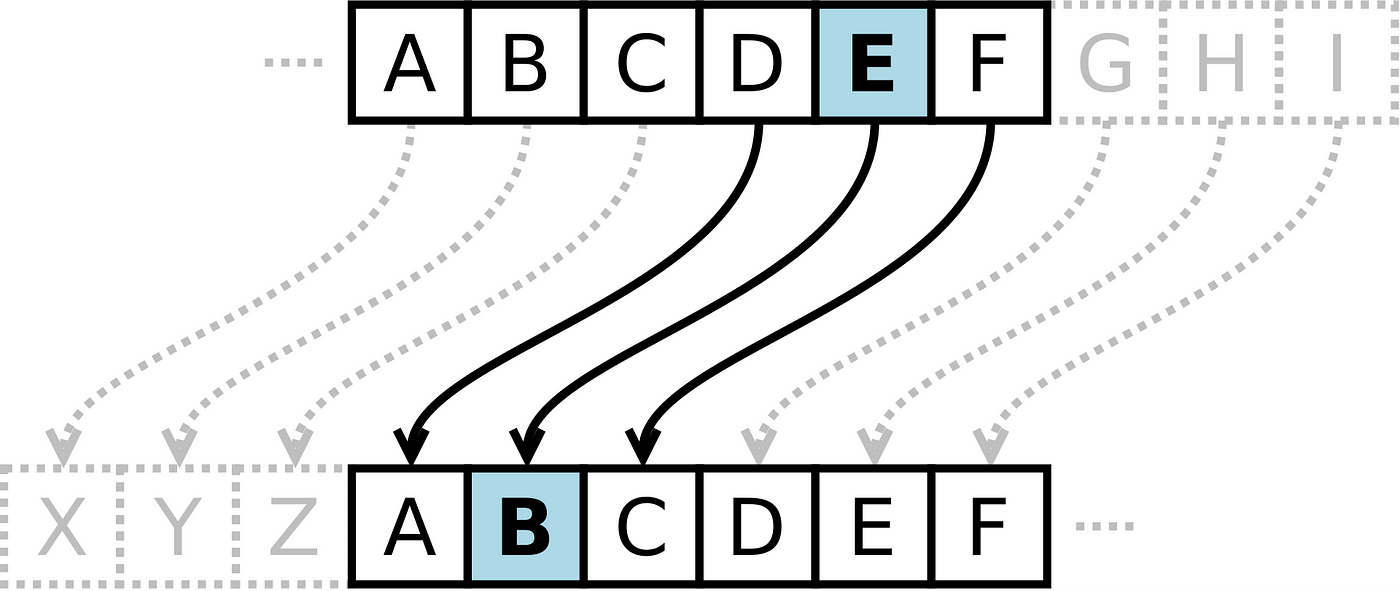

Na cifra de César, cada letra no texto original é substituída por outra letra que está um número fixo de posições abaixo no alfabeto. Por exemplo, com uma chave de deslocamento de 3, a letra 'A' se tornaria 'D', a letra 'B' se tornaria 'E', e assim por diante. Após a letra 'Z', o alfabeto "dá a volta", o que significa que a letra 'Z' se tornaria 'C'.

Para ilustrar, considere a palavra "CAFE". Aplicando uma cifra com deslocamento de 3, teríamos:

Assim, "CAFE" se transformaria em "FDIH". É um método simples, mas que apresenta as bases da codificação por substituição.

O uso da criptografia tem suas raízes em tempos antigos, com sociedades como os egípcios e os gregos desenvolvendo métodos rudimentares de codificação de mensagens. Contudo, foi com Júlio César que a cifra de substituição ganhou destaque na história. Ele compreendeu a necessidade de proteger informações sensíveis, especialmente em tempos de guerra, onde a interceptação de comunicações poderia significar a diferença entre a vitória e a derrota.

A simplicidade da cifra de César tornou-a prática para a época, pois era fácil de aplicar e de entender pelas tropas de César. Essa característica funcional foi crucial em um tempo onde os recursos eram limitados e a segurança da informação estava em seus estágios iniciais.

Hoje, a cifra de César é encarada como uma técnica de criptografia básica, muitas vezes utilizada para ensinar conceitos fundamentais de segurança da informação e criptografia. Em um mundo onde técnicas avançadas de criptografia como a RSA e a AES dominam, pode-se perguntar qual a relevância de uma técnica tão simples nos dias atuais.

Embora não ofereça a segurança necessária para proteger dados no mundo digital de hoje, a cifra de César serve como ponto de entrada para o estudo da criptografia. Ela permite que estudantes compreendam como mensagens podem ser protegidas e, ao mesmo tempo, apresenta o conceito do uso de chaves secretas para a codificação e decodificação de mensagens. Além disso, ela continua a fascinar aqueles que se interessam pelo estudo histórico da criptografia e das comunicações secretas.

Esta cifra tem se tornado um recurso pedagógico valioso na educação moderna. Professores de matemática e ciência da computação frequentemente a utilizam para introduzir alunos aos mundos da criptografia e do pensamento lógico. Por meio dela, estudantes são desafiados a aplicar lógica e resolução de problemas para decodificar mensagens, desenvolvendo habilidades críticas em um ambiente de aprendizado interativo e envolvente.

Além disso, a cifra de César pode ser uma ótima ferramenta para demonstrar a importância de senhas e métodos de proteção eficazes em segurança digital, mesmo que de maneira simplificada. Compará-la com métodos modernos mostra claramente como a criptografia evoluiu e a complexidade envolvida nos sistemas atuais.

Your personal space to curate, organize, and share knowledge with the world.

Discover and contribute to detailed historical accounts and cultural stories. Share your knowledge and engage with enthusiasts worldwide.

Connect with others who share your interests. Create and participate in themed boards about any topic you have in mind.

Contribute your knowledge and insights. Create engaging content and participate in meaningful discussions across multiple languages.

Already have an account? Sign in here

O One-Time Pad (OTP) é o método de criptografia mais seguro, teoricamente inquebrável quando usado corretamente. Descubr...

View Board

Descubra como os antigos gregos inovaram na arte da criptografia para proteger informações sensíveis e transmitir ordens...

View Board

Cifrado de transposição, uma técnica antiga e valiosa que rearranja a ordem dos caracteres para proteger dados sensíveis...

View Board

O Cifrado Vigenère: Uma Introdução O cifrado Vigenère é um método de criptografia de texto que foi desenvolvido pelo fr...

View Board

Explore os fundamentos da criptografia de chave simétrica em nosso artigo detalhado, onde abordamos suas vantagens, desa...

View Board

Descubra como a Infraestrutura de Chave Pública (PKI) fortalece a segurança digital no artigo "Infraestrutura de Chave P...

View Board

Descubra a simplicidade e eficiência da criptografia XOR neste artigo introdutório sobre um dos métodos criptográficos m...

View Board

Criptografia de curvas elípticas revoluciona segurança digital, oferecendo eficiência e robustez contra ataques cibernét...

View Board

Descubra o impacto vital da criptografia na Segunda Guerra Mundial. Explore como tecnologias como a máquina Enigma e ope...

View Board

Descubra como a Troca de Chaves Diffie-Hellman protege HTTPS, VPNs e mensagens. Domine este pilar essencial da segurança...

View Board

Explore a história e a aplicação do enigmático cifra polialfabética, um método clássico de criptografia que revolucionou...

View Board

Descubra como a criptografia de chave assimétrica protege dados sem compartilhar segredos, revolucionando a segurança di...

View Board

>**Meta Description:** Descubra como a criptografia e a blockchain se unem para criar segurança digital. Aprenda sobre a...

View Board

NEMO: Uma Exploração do Projeto Mais Influente da Blockchain Introdução O NEMO, também conhecido pelo seu nome origina...

View Board

Técnicas criptográficas romanas como o Cifrado César e uso de palavras-chave foram cruciais na proteção de comunicações ...

View Board

Descubre los fundamentos y aplicaciones esenciales de la encriptación y desencriptación en nuestra era digital. Aprende ...

View Board

Tezos revoluciona la contratación inteligente con su plataforma blockchain innovadora y segura, ofreciendo contratos int...

View BoardRivest-Shamir-Adleman es un algoritmo de cifrado fundamental en la protección de información y seguridad de transaccione...

View Board

Guía para almacenar criptomonedas de manera segura Introducción En el emocionante mundo de las criptomonedas, la segur...

View Board

Descubre cómo las claves públicas y privadas, pilares de la criptografía moderna, garantizan la seguridad en la comunica...

View Board

Comments