Диффи-Хеллман: Революция в криптографии

Криптография — наука, которая, казалось бы, всегда должна оставаться на гребне волн инноваций: новые технологии требуют еще более совершенных методик защиты данных. В середине 1970-х годов криптография удалилась от традиционных методов шифрования, ориентированных на секретность ключа, и начала исследовать более современные подходы. В числе таких новшеств — протокол обмена ключами Диффи-Хеллмана, который позволил кардинально изменить подход к безопасности передачи данных.

История появления протокола

Протокол обмена ключами Диффи-Хеллмана был впервые представлен в 1976 году двумя американскими криптографами, Уитфилдом Диффи и Мартином Хеллманом, что, собственно, и дало ему название. Их работа заложила фундамент для создания концепции публично-ключевой криптографии — нового метода, который позволяет безопасно обмениваться ключами в ненадежной среде.

До появления работы Диффи и Хеллмана, все существовавшие на тот момент методы шифрования базировались на секретных ключах, доступных только ограниченному кругу лиц. Такая система была неустойчивой, особенно в условиях стремительно развивающихся телекоммуникационных технологий, которые требовали надежных и более универсальных решений.

Суть метода Диффи-Хеллмана

Диффи и Хеллман предложили совершенно другую парадигму: вместо передачи секретного ключа они сконцентрировались на создании общего секретного ключа, который формируется непосредственно между двумя сторонами, что взаимодействуют друг с другом. Этот метод позволяет двум сторонам, которые никогда не встречались и не обменивались секретной информацией, разработать общий секрет, используя открытые каналы связи.

Протокол Диффи-Хеллмана базируется на использовании элементарных математических операций и сложных чисел, что делает процесс вычислительно ненапряженным, но в то же время чрезвычайно надежным с точки зрения безопасности. Концепция состоит из нескольких простых шагов, которые напоминают своего рода математическое "рукопожатие", позволяющее установить общую секретную основу для дальнейшего общения.

Алгоритм работы: пошаговая инструкция

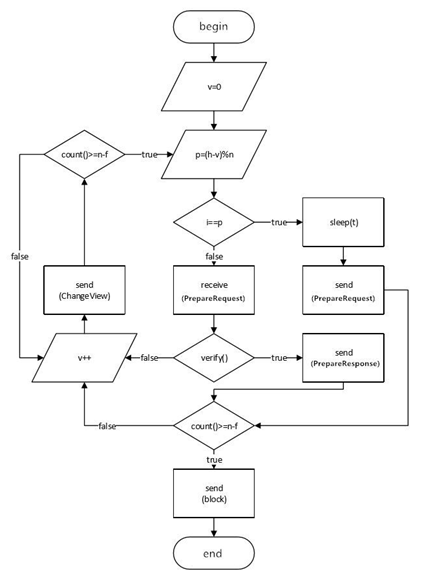

Основные этапы протокола обмена ключами Диффи-Хеллмана можно описать следующим образом:

1. **Выбор параметров.** Обе стороны соглашаются на использование общей основы, заключающейся в выборе двух чисел: большого простого числа \( p \) и основания \( g \), где \( g \) — первообразный корень \( p \).

2. **Генерация личных ключей.** Каждая сторона генерирует собственное случайное число — свой секретный ключ, обозначим его как \( a \) и \( b \).

3. **Вычисление публичных значений.** На основе согласованных параметров каждая сторона вычисляет свои открытые значения:

- Сторона A вычисляет публичное значение \( A = g^a \mod p \).

- Сторона B вычисляет публичное значение \( B = g^b \mod p \).

4. **Обмен публичными значениями.** Стороны A и B обмениваются рассчитанными публичными значениями через открытый канал связи.

5. **Вычисление общего секрета.** Обе стороны получают общий секрет, производя следующие вычисления:

- Сторона A вычисляет секрет \( s = B^a \mod p \).

- Сторона B вычисляет секрет \( s = A^b \mod p \).

И здесь происходит своеобразное волшебство: обе стороны получают одинаковый секрет \( s \), не передавая его напрямую.

Безопасность и уязвимости

В основе безопасности протокола Диффи-Хеллмана лежит сложность задачи дискретного логарифмирования, решение которой является вычислительно трудоемким при использовании больших чисел. Это обеспечивает достаточную защиту от атак третьих лиц, пытающихся перехватить или расшифровать передаваемые ключи.

Тем не менее, как и любой другой криптографический метод, Диффи-Хеллман не лишен уязвимостей. Одна из таких опасностей — атака посредника, когда злоумышленник может вмешаться в процесс обмена ключами и установить собственные ключи с каждой стороной, незаметно для них. Решением этой проблемы может стать применение дополнительных методов аутентификации, таких как использование цифровых подписей.

Дальнейшее укрепление безопасности протокола, а также его интеграция в современные криптосистемы продолжают вызывать большой интерес среди исследователей и практиков в области безопасности данных. Вторая часть статьи ознакомит вас с различными приложениями протокола Диффи-Хеллмана в реальной жизни и его ролью в обеспечении цифровой безопасности.

Реальные приложения и значение Диффи-Хеллмана

Помимо своего теоретического вклада в развитие криптографии, протокол Диффи-Хеллмана нашел широкое применение в различных аспектах информационной безопасности. Во всем мире он используется как основа для создания безопасных каналов передачи данных в интернете.

Протокол TLS/SSL

Одной из ключевых областей применения является обеспечение безопасности протокола TSL/SSL, который используется для защиты интернет-соединений. Протокол Диффи-Хеллмана позволяет установить безопасное соединение между клиентом и сервером, даже если эти устройства не имели предварительных соглашений об использовании ключа. Это критически важно для сайтов, обрабатывающих конфиденциальную информацию, таких как банковские и торговые платформы, где безопасность передаваемых данных имеет первостепенное значение.

Мобильные приложения и мессенджеры

С ростом популярности мобильных устройств и приложений, обеспечивающих мгновенный обмен сообщениями, потребность в надежных механизмах защиты информации также возросла. Многие популярные мессенджеры, такие как WhatsApp и Signal, интегрировали протокол Диффи-Хеллмана в свои системы шифрования, чтобы обеспечить высокую степень защиты сообщений и звонков. Использование этого протокола в мессенджерах позволяет пользователям быть уверенными в том, что их личные данные остаются конфиденциальными и не могут быть перехвачены злоумышленниками.

VPN-сервисы

Виртуальные частные сети (VPN) служат для создания защищенного канала связи через интернет, маскирования реального IP-адреса пользователя и шифрования всего передаваемого трафика. Протоколы VPN, такие как IPsec и OpenVPN, часто используют Диффи-Хеллман для первоначального обмена ключами шифрования, устанавливая защищенные сессии между клиентом и сервером. Это обеспечение дополнительного уровня защиты, важного для пользователей, стремящихся защитить свое пребывание в интернете.

Применение в интернета вещей (IoT)

С расширением сети интернета вещей (IoT) увеличивается количество подключенных к интернету устройств, что требует эффективных методов обеспечения безопасности. Протокол Диффи-Хеллмана предлагает решения для безопасного обмена ключами между ограниченными по ресурсам устройствами, такими как датчики или бытовые приборы, подключенные к IoT-системам. Высокая эффективность протокола позволяет избежать излишней нагрузки на ресурсы устройств и сети, при этом гарантируя высокий уровень безопасности.

Современные вызовы и инновационные решения

Несмотря на эффективность и широко распространенное использование протокола Диффи-Хеллмана, современные вызовы требуют его дальнейшего совершенствования. С увеличением вычислительных мощностей и развитием квантовых компьютеров возникают новые угрозы, которые вынуждают исследователей пересматривать устаревшие подходы и предлагать инновационные решения.

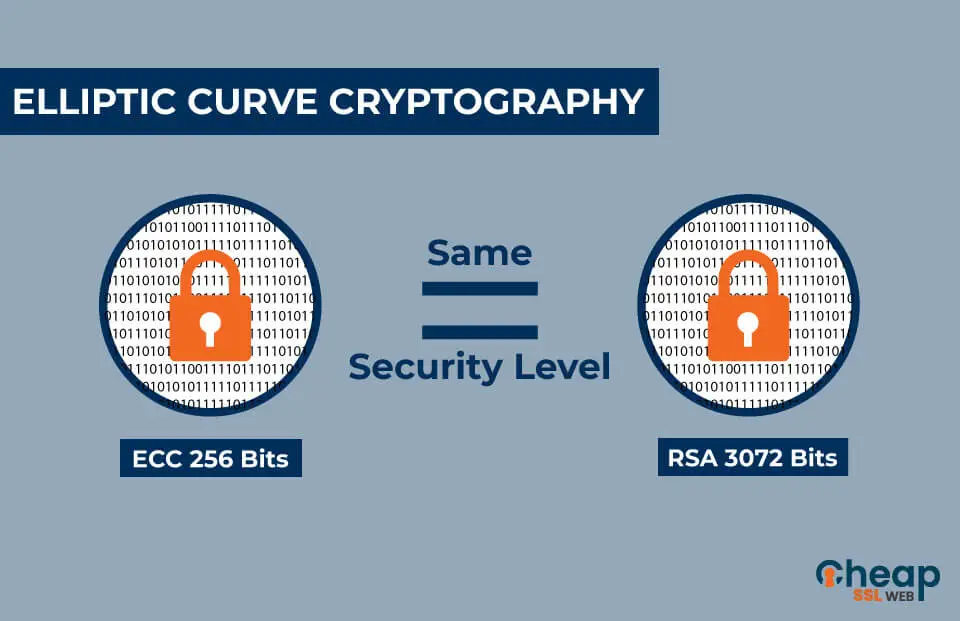

Одним из таких решений является переход к эллиптической криптографии, которая представляет собой улучшенный вариант обмена ключами на основе эллиптических кривых. Этот подход позволяет использовать меньшие по размеру ключи при достижении такого же уровня безопасности, что имеет особенно важное значение в условиях ограниченных ресурсов или же для ускорения процесса шифрования.

Помимо этого, специалисты в области криптографии активно работают над созданием схем шифрования, устойчивых к атакам квантовых компьютеров, таких как протоколы на базе решеточных задач. Эти инновации направлены на обеспечение будущей безопасности данных в условиях стремительного развития технологии.

Благотворное влияние на цифровую безопасность

Нет никаких сомнений в том, что инновационные методы, внедренные Диффи и Хеллманом, внесли значительный вклад в разработку систем цифровой безопасности, которые сегодня повсеместно используются для защиты данных. Протокол Диффи-Хеллмана стал неотъемлемой частью современной криптографии и в значительной степени способствовал пониманию важности делегирования безопасности не только алгоритмам, но и стратегическим решениям.

В третьей части этой статьи мы углубимся в построение аналогий между протоколом Диффи-Хеллмана и другими криптографическими подходами, чтобы шире рассмотреть его роль в современном мире информационной безопасности и определить перспективы его развития.

Аналогии и сравнения: Диффи-Хеллман и другие криптографические подходы

Понимание роли протокола Диффи-Хеллмана становится еще более ясным, если рассмотреть его в контексте других криптографических методов, таких как алгоритм RSA и симметричные шифры. Каждое из этих решений имеет свои преимущества и недостатки, и их использование в различных сценариях зависит от конкретных требований к безопасности.

Сравнение с RSA

Алгоритм RSA, разработанный в конце 1970-х годов, также является столпом публично-ключевой криптографии наряду с Диффи-Хеллманом. Основное отличие между ними заключается в подходе к самому процессу шифрования. В то время как Диффи-Хеллман фокусируется исключительно на безопасном обмене ключами, RSA используется не только для этих целей, но и для непосредственного шифрования сообщений.

RSA основывается на сложности факторизации больших чисел, тогда как безопасность Диффи-Хеллмана базируется на трудности решения задачи дискретного логарифмирования. Оба метода являются весьма надежными и эффективными, однако RSA может быть более универсальным решением в случаях, когда требуется выполнение и других криптографических операций.

Одним из преимуществ протокола Диффи-Хеллмана является его относительная простота и низкая вычислительная нагрузка, что делает его более подходящим для использования на устройствах с ограниченными ресурсами.

Сравнение с симметричными шифрами

Симметричные шифры, такие как AES, отличаются от протоколов публично-ключевой криптографии тем, что оба участника должны использовать один и тот же ключ как для шифрования, так и для расшифровки данных. Этот метод является очень эффективным и быстро выполняемым, что активно используется в практических приложениях.

Однако главный недостаток симметричных шифров заключается в способе передачи ключей между участниками. Именно здесь входит в игру протокол Диффи-Хеллмана, который может использоваться для создания и безопасной передачи этих ключей через незащищенные каналы.

Сочетание протокола Диффи-Хеллмана с симметричными алгоритмами шифрования позволяет реализовать системы, которые сочетают в себе преимущества обеих технологий: эффективное шифрование данных и безопасный обмен ключами.

Перспективы развития и будущее протокола Диффи-Хеллман

Протокол обмена ключами Диффи-Хеллмана и его принцип работы продолжают оставаться актуальными, даже по прошествии более 40 лет с момента их создания. Для дальнейшего использования в современном мире информатики и технологии необходимо учитывать динамично меняющиеся условия и возникающие угрозы.

Квантовая эра: вызовы и решения

Как уже упоминалось ранее, развитие квантовых вычислений является серьезной проблемой для традиционных криптографических методов. Протоколы, основанные на нынешних сложных математических проблемах, могут быть уязвимыми перед мощностями квантовых компьютеров, способных решать подобные задачи значительно быстрее.

Решением этой проблемы может стать внедрение криптографических алгоритмов, устойчивых к квантовым атакам. Некоторые из них включают использование кодов на базе сложности решения задач в решетках и снятие зашумленных данных, что уже вызывает большой интерес в криптографическом сообществе.

Внедрение и адаптация под новые стандарты

Отмечая значимость протокола Диффи-Хеллмана, его современные реализации требуют адаптации. Работая в тандеме с другими новыми методами шифрования и аутентификации, он способен более эффективно противостоять угрозам. Эти шаги включают интеграцию с эллиптической криптографией и усиление мер аутентификации — например, использование механизма цифровых сертификатов — для предотвращения потенциальных атак посредника.

Таким образом, несмотря на все вызовы и проблемы, протокол Диффи-Хеллмана останется важным элементом в построении современных криптосистем, предоставляя безопасные и надежные решения для защиты данных в цифровую эпоху. Его развитие и адаптация к новым вызовам будут продолжаться, пока есть необходимость в устойчивых к атакам методах обеспечения безопасности информации.

Comments