Elliptic Curve Cryptography: Revolutionizing Digital Security

Introdução à Criptografia de Curvas Elípticas

A criptografia de curvas elípticas (ECC) é uma técnica avançada e eficiente decriptografia que está ganhando popularidade nas últimas décadas devido à sua robustez e eficiência comparada a outras formas de criptografia.

A criptografia moderna baseia-se em problemas matemáticos dificilmente resolvidos. Uma das estratégias mais bem sucedidas tem sido basear seus algoritmos em problemas de fatoração de números inteiros grandes ou sistemas de equações do segundo grau. Contudo, com o avanço tecnológico e em especial da computação quântica, essas técnicas começam a apresentar vulnerabilidades. É aqui que as curvas elípticas entram como uma alternativa promissora para garantir seguranças de comunicados digitais.

História e Desenvolvimento

A ideia de curvas elípticas pode remontar aos trabalhos de matemáticos do século XVIII, mas foi somente nos anos 1980 que se começou a explorar suas aplicações em criptografia. James Miller e Robert Koblitz foram os pioneiros nesse campo, propusemendo a ideia de usar curvas elípticas como base para criar sistemas de criptografia mais seguros e eficientes.

No início dos anos 1990, o National Institute of Standards and Technology (NIST) dos Estados Unidos lançou padrões recomendados para o uso de curvas elípticas em criptografia. Desde então, diversas organizações governamentais e corporativas tem apoiado a adoção dessa tecnologia.

Especificidades Matemáticas das Curvas Elípticas

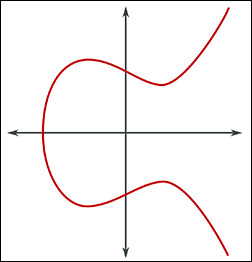

Uma curva elíptica é descrita por uma equação de forma geral dada por y² = x³ + ax + b, onde a e b são coeficientes definidos para determinar a forma específica da curva. Neste contexto, o conjunto de pontos que satisfazem a equação representa a curva elíptica.

A operação fundamental na criptografia de curvas elípticas é a Adição de Pontos sobre uma Curva Elíptica. Assim como a adição entre pontos em outras geometrias, a adição sobre uma curva elíptica envolve um procedimento geométrico baseado na interseção das retas através dos pontos. Por exemplo, dados dois pontos A e B em uma curva elíptica, a adição desses pontos resulta em outro ponto, C, que é simétrico à interseção da reta AB com a curva.

Esta operação, embora simplesmente vista geometricamente, tem aplicações profundas em criptografia. O que torna a criptografia de curvas elípticas especialmente segura é a dificuldade computacional em 'inversão' essa adição de pontos, ou seja, determinar os pontos iniciais à partir do resultado sem resolver o problema original.

Vantagens da Criptografia de Curvas Elípticas

O principal atrativo das curvas elípticas reside em sua eficiência relativamente alta. Isso significa que, usando as mesmas chaves de criptografia, curvas elípticas exigem menos bytes de dados ao passar por processos de criptografia e descriptografia comparados às criptografias mais tradicionais, como RSA.

Isso ocorre porque o tamanho da chave necessária para obter uma mesma segurança na criptografia de curva elíptica é significativamente menor. Por exemplo, uma chave de 256 bits em ECC oferece uma segurança equivalente a um algoritmo RSA de cerca de 3096 bits.

Aplicações Práticas

Em termos práticos, a ECC já é utilizada em grande escala em várias plataformas atualmente disponíveis no mercado, como sistemas de criptografia SSL/TLS, onde garantem que as comunicações entre servidores e clientes no Internet permaneçam privadas. Também é usada em sistemas de armazenamento seguro de autenticação digital em smartphones e computadores.

Além disso, muitas organizações financeiras e bancárias confiam na ECC para proteger suas transações financeiras. O processo de autenticação SSL/TLS é particularmente utilizado para garantir o acesso seguro aos serviços do cliente online.

Desafios e Considerações

A adição de ECC não vem sem desafios, principalmente no que diz respeito ao entendimento e implantação adequados de sua tecnologia. Não só é necessário um conhecimento sólido nesta área, mas também um cuidado detalhado ao gerenciar implementações para evitar vulnerabilidades.

A ECC ainda enfrenta resistência em algumas áreas por questões de compatibilidade com sistemas mais antigos que utilizam outros tipos de criptografia. Além disso, a falta de uma ampla adoção pode levar a diferenças nas implementações existentes, aumentando a probabilidade de inseguranças potenciais.

Outro ponto importante a considerar é que enquanto a ECC oferece segurança superior, ela também exige mais recursos computacionais para realizar operações de criptografia comparada às técnicas mais antigas. Esse fator pode ser problemático para dispositivos móveis com memória e processamento limitado.

Conclusão

A criptografia de curvas elípticas representa uma importante evolução na segurança digital proporcionando uma forma mais eficiente de criptografar informações críticas. Sua robustez contra computação quântica a torna uma ferramenta vital para a próxima geração de protocolos de criptografia.

Embora ainda enfrentem alguns desafios, as curvas elípticas estão rapidamente ganhando aceitação nos setores mais avançados de tecnologia. Com o crescente medo e cautela em torno da exposição de informações privadas na internet, ECC é uma solução viável e promissora para prevenir novas ameaças à segurança digital. Com seu potencial crescente e aplicação em diversos campos, é seguro dizer que as curvas elípticas continuarão sendo uma ferramenta crucial na defesa dos dados na era da informação moderna.

Tecnologias Atuais vs. Criptografia de Curvas Elípticas: Uso e Implementação

A comparação entre as soluções atuais de segurança em tecnologia e a criptografia de curvas elípticas (ECC) tem mostrado o quanto este último pode oferecer benefícios significativos. Ao analisarmos tanto em termos de desempenho quanto de segurança, as curvas elípticas emergem como uma opção superior por múltiplos motivos.

Em termos de uso, ECC já está sendo implementada em grande escala em várias plataformas de segurança digital. O uso de ECC não apenas garante maior velocidade de criptografia, mas também requer chaves menores para atingir níveis de segurança comparáveis às implementações convencionais. Isso resulta em menores exigências em termos de recursos computacionais, tornando-o mais viável para aplicativos e dispositivos móveis.

Ademais, ECC tem sido aplicado em várias indústrias como saúde, finanças, e serviços de comunicação. No âmbito médico, ECC é utilizado para criptografar dados de pacientes sensíveis. Nos bancos e instituições financeiras, esta tecnologia é essencial para proteger transações de pagamento e informações sobre conta.

A adoção da ECC é também relevante para redes Wi-Fi, onde a criptografia WPA2 e WPA3 incorporam ECC para aumentar a segurança das conexões. Essas implantações exemplificam como a criptografia de curvas elípticas pode ser integrada em diversos contextos para fornecer uma camada extra de segurança.

Análise Comparativa de Segurança

Para entender melhor por que ECC é preferível em comparação com outras técnicas de criptografia, uma análise comparativa das vulnerabilidades de cada sistema é necessária.

O Algoritmo RSA, por exemplo, depende de factores de números inteiros largos, onde a chave pública precisa de um número inteiro muito grande para se tornar praticamente indecifrável para um atacante. Entretanto, a implementação de computação quântica pode ameaçar a segurança desse sistema, pois uma máquina quântica poderia desfazer a criptografia em questão de minutos.

Já a criptografia de curvas elípticas encontra sua segurança na dificuldade de resolver equações elípticas em um campo finito. De acordo com experts de segurança cibernética, mesmo com a advenção de tecnologia quântica, ECC ainda oferece uma maior segurança devido à complexidade adicional que essas equações adicionam ao processo de criptografia.

Diferenças na Implementação

Implementar a criptografia de curvas elípticas pode parecer desafiador, principalmente para quem nunca antes trabalhou com essa técnica. No entanto, vários recursos e ferramentas já estão disponíveis para facilitar essa implementação.

O OpenSSL, um dos projetos mais populares do mundo de abrangência de software livres, oferece várias funções criptográficas, incluindo ECC. Outras ferramentas como BoringSSL e libgcrypt também permitem a integração da ECC em diferentes sistemas.

É importante lembrar que a correta configuração de uma implementação ECC depende de uma gestão segura da chave privada. Isso significa que qualquer aplicativo que use ECC deve ser rigorosamente testado para evitar vazamentos de informações.

Compatibilidade e Interoperabilidade

Com o aumento da adoção da ECC no mercado, é crucial que soluções antigos sejam compatíveis com esta nova tecnologia. Para mitigar problemas de incompatibilidade, organizações como NIST (National Institute of Standards and Technology) desenvolveram várias recomendações para garantir interoperabilidade.

Uma das principais recomendações é a utilização de curvas elípticas de nível seguro definido estaticamente. Curvas como P-256 (seu nome é derivado de seu tamanho de bit) são amplamente recomendadas para uso em redes onde a compatibilidade é essencial.

A comunidade de desenvolvedores tem contribuído enormemente para o progresso da ECC, disponibilizando uma variedade de libraries e frameworks em diferentes linguagens de programação que facilitam a integração desta tecnologia.

Nesta Era Quântica

A evolução da computação quântica representa um desafio significativo para todas as formas de criptografia existentes. Diferentemente do RSA e das chaves grandes necessárias, não há uma maneira conhecida de resolver problemas relacionados a curvas elípticas sem um despesa computacional excessiva.

Entretanto, mesmo diante de tais ameaças emergentes, as curvas elípticas ainda representam uma camada adicional de segurança valiosíssima. A capacidade intrínseca da ECC de resistir a ataques quânticos faz dela uma solução promissora para proteger dados em um futuro quântico.

Além disso, a comunidade científica e da segurança está trabalhando em desenvolvendo "quântica-resistantes" criptografias alternativas. Essas formas de criptografia, incluindo o Lattice-based Cryptography, podem se tornar uma alternativa para reforçar as defesas digitais contra ameaças quânticas. Contudo, a adoção desses métodos ainda está em estágios iniciais e a ECC continua sendo uma solução prática e segura atualmente.

Conclusão

A criptografia de curvas elípticas oferece uma solução promissora para melhorar a segurança digital, especialmente diante de avanços tecnológicos como a computação quântica. Sua eficiência e resistência única contra diversos tipos de ataques o tornam uma ferramenta valiosa para a proteção de dados em todos os níveis – desde dispositivos personais até sistemas financeiros de grande escala.

Maintendo-se atualizado sobre as melhores práticas e tendências da segurança cibernética, a implementação da criptografia de curvas elípticas pode trazer significativamente mais proteção para a informação digital que é tão vital em nossa sociedade moderna de alta tecnologia.

Mais Avanços e Futurismo

A tecnologia das curvas elípticas está longe de estar estagnada. Recentemente, pesquisadores e engenheiros continuam avançando, explorando novas caminhos e aplicativos para ECC. Um desses avanços é a implementação de ECC em blockchain, uma tecnologia emergente que utiliza criptografia extensivamente.

No âmbito da blockchain, ECC pode proporcionar uma solução versátil para a criação e verificação de assinaturas digitais. A integração eficiente de ECC pode permitir uma rede segura e confiável de transações de criptomoedas e outros ativos digitais. Além disso, a menor exigência de recursos computacionais facilita o uso da tecnologia em dispositivos com baixa potência, como smartphones e wearables.

Um outro cenário de futuro próximo para ECC é a Internet das Coisas (IoT), onde as pequenas quantidades de dados gerados pelos dispositivos demandam uma criptografia eficiente em termos de recursos. A ECC, graças à sua eficiência em termos de tamanho de chave, é ideal para esses ambientes restritos.

Necessidade de Melhorias Futuras

Embora as curvas elípticas ofereçam uma excelente tecnologia de criptografia, ainda há áreas onde podem ser melhoradas. Alguns desafios incluem questões de standardização global e educação da indústria de TI.

A standardização global é essencial para garantir que todas as implementações ECC sejam compatíveis e seguras. Em 2020, a NIST lançou uma chamada de comentários para um conjunto potencial de curvas elípticas para o uso em criptografia nacional de longo prazo. Este processo demonstra a necessidade de um consenso global e uma padronização rigorosa.

Educar a comunidade de TI sobre ECC é outro desafio. Muitos profissionais de segurança cibernética ainda não estão familiarizados com as nuances desta tecnologia. Workshops, palestras e tutoriais abertos podem ajudar a expandir essa capacidade dentro do setor.

Conclusão Final

A criptografia de curvas elípticas representa uma tecnologia revolucionária que está mudando o panorama da segurança digital em nosso mundo conectado. De sua robustez face aos ataques atualmente conhecidos até sua aplicação potencial em ambientes IoT e blockchain, ECC tem apresentado um desempenho notável desde o seu surgimento.

Embora ainda haja um longo caminho a percorrer para alcançar a plena adotação da ECC em todas as indústrias, a tecnologia parece mais sólida que nunca. Com contínuas inovações, a segurança que ECC proporciona continua sendo uma ferramenta crucial para protegermos nossos dados digitais.

À medida que a computação quântica se torna uma realidade cada vez mais próxima, a resistência da ECC a essas plataformas futuras só reforça o seu valor. Seja para a proteção de informações pessoais, transações financeiras, ou para impulsionar a tecnologia de blockchain, a criptografia de curvas elípticas continuará sendo uma peça-chave em nossa defesa digital.

Em resumo, as curvas elípticas são uma tecnologia que merece nossa atenção contínua. Sua eficiência, robustez e capacidade de adaptação garantem que a ECC será uma presença cada vez mais forte no cenário digital.

Troca de Chaves Diffie Hellman: Guia Essencial

A Troca de Chaves Diffie-Hellman (DH) é um pilar da segurança digital moderna. Este protocolo criptográfico permite que duas partes estabeleçam uma chave secreta compartilhada através de um canal de comunicação inseguro. Sua magia reside na dificuldade matemática do problema do logaritmo discreto, protegendo a comunicação global.

Desde sua publicação pública em 1976, o protocolo revolucionou a criptografia. Ele pavimentou o caminho para os sistemas de chave pública que utilizamos diariamente. Hoje, ele é a base invisível para a segurança em HTTPS, VPNs e mensagens criptografadas.

Em 2023, aproximadamente 90% dos sites HTTPS utilizam variações do Diffie-Hellman (DHE/ECDHE) para estabelecer conexões seguras, destacando sua ubiquidade na proteção de dados na web.

O Que é a Troca de Chaves Diffie-Hellman?

Em essência, a Troca de Chaves Diffie-Hellman é um método para dois interlocutores, que chamaremos de Alice e Bob, gerarem uma chave secreta idêntica. A genialidade está no fato de que essa troca pode acontecer abertamente, sem que um espião consiga descobrir o segredo final. Este processo não criptografa dados por si só, mas negocia a chave simétrica que será usada para isso.

Diferente da criptografia simétrica tradicional, que exige um segredo pré-compartilhado, o DH resolve um problema fundamental. Ele permite o estabelecimento seguro de um canal em um primeiro contato. Esta inovação é o coração dos sistemas híbridos de criptografia que dominam a internet atualmente.

O Problema que o Diffie-Hellman Resolve

Antes de 1976, a criptografia eficiente dependia exclusivamente de chaves simétricas, como o AES. O grande desafio era: como duas partes que nunca se comunicaram antes podem combinar uma chave secreta de forma segura? Enviá-la por um canal inseguro é arriscado. O protocolo Diffie-Hellman forneceu uma solução elegante e matematicamente segura para este dilema.

O protocolo garante que, mesmo que um atacante intercepte toda a conversa pública inicial, ele não poderá derivar a chave secreta compartilhada. Isso se deve à complexidade computacional de reverter a operação matemática central, conhecida como logaritmo discreto. A segurança não reside no sigilo do algoritmo, mas na dificuldade do cálculo inverso.

Como Funciona o Protocolo Diffie-Hellman: Um Exemplo Prático

O funcionamento do protocolo pode ser ilustrado com um exemplo simplificado usando números pequenos. O processo envolve parâmetros públicos, segredos privados e cálculos matemáticos modulares. Vamos analisar o passo a passo fundamental que torna possível o segredo compartilhado.

Os Parâmetros Públicos Acordados

Primeiro, Alice e Bob precisam concordar abertamente em dois números. Esses números não são secretos e podem ser conhecidos por qualquer pessoa, inclusive um potencial atacante.

- Um Número Primo (p): Vamos usar, por exemplo, p = 17. Este é o módulo.

- Uma Base ou Gerador (g): Um número menor que p, como g = 3. Este número tem propriedades matemáticas especiais dentro do grupo cíclico.

A Geração dos Segredos Privados e Valores Públicos

Cada parte então escolhe um número secreto privado que nunca será revelado.

- Alice escolhe seu segredo privado, digamos a = 15.

- Bob escolhe seu segredo privado, digamos b = 13.

Em seguida, cada um calcula seu valor público usando uma fórmula específica: (g ^ segredo privado) mod p. O operador "mod" significa o resto da divisão pelo primo p.

- Alice calcula: A = (3¹⁵) mod 17 = 6. Ela envia este valor (6) para Bob.

- Bob calcula: B = (3¹³) mod 17 = 12. Ele envia este valor (12) para Alice.

O Cálculo da Chave Secreta Compartilhada

Aqui está a parte brilhante. Agora, Alice e Bob usam o valor público recebido da outra parte e seu próprio segredo privado para calcular a mesma chave.

- Alice recebe B=12 e calcula: K = (B^a) mod p = (12¹⁵) mod 17 = 10.

- Bob recebe A=6 e calcula: K = (A^b) mod p = (6¹³) mod 17 = 10.

Milagrosamente, ambos chegam ao mesmo número: 10. Este é o seu segredo compartilhado, que pode servir de base para uma chave de criptografia simétrica. Um observador que conhecesse apenas os números públicos (17, 3, 6 e 12) acharia extremamente difícil descobrir o número 10.

Base Matemática: A Segurança do Logaritmo Discreto

A segurança robusta da Troca de Chaves Diffie-Hellman não é um segredo obscuro. Ela é fundamentada em um problema matemático considerado computacionalmente intratável para números suficientemente grandes: o problema do logaritmo discreto. Este é o cerne da sua resistência a ataques.

Dado um grupo cíclico finito (como os números sob aritmética modular com um primo), é fácil calcular o resultado da operação g^a mod p. No entanto, na direção inversa, dado o resultado e conhecem g e p, é extremamente difícil descobrir o expoente secreto a. A única forma conhecida com a computação clássica é através de força bruta, que se torna inviável quando o número primo p possui centenas ou milhares de bits.

A diferença de complexidade é abissal: elevar um número a uma potência (operação direta) é exponencialmente mais fácil do que resolver o logaritmo discreto (operação inversa). Esta assimetria computacional é o que protege a chave secreta.

É crucial destacar que o DH difere profundamente de algoritmos como o RSA. Enquanto o RSA também é assimétrico e se baseia na dificuldade de fatorar números grandes, o Diffie-Hellman é estritamente um protocolo de acordo de chaves. Ele não é usado diretamente para cifrar ou assinar documentos, mas sim para derivar de forma segura uma chave simétrica que fará esse trabalho pesado.

Origens Históricas e Impacto Revolucionário

A publicação do artigo "New Directions in Cryptography" por Whitfield Diffie e Martin Hellman em 1976 marcou um ponto de virada na história da segurança da informação. Eles apresentaram ao mundo o primeiro esquema prático de troca de chaves de chave pública, resolvendo um problema que atormentava criptógrafos há décadas.

Curiosamente, desclassificações posteriores revelaram que o protocolo, ou variantes muito próximas, haviam sido descobertos independentemente alguns anos antes por Malcolm Williamson no GCHQ (Reino Unido). No entanto, esse trabalho permaneceu classificado como segredo de estado e não influenciou a pesquisa pública. Em um gesto notável de reconhecimento, Martin Hellman sugeriu em 2002 que o algoritmo deveria ser chamado de Diffie-Hellman-Merkle, creditando as contribuições fundamentais de Ralph Merkle.

O impacto foi imediato e profundo. O Diffie-Hellman abriu as portas para toda a era da criptografia de chave pública. Ele provou que era possível uma comunicação segura sem um canal seguro pré-existente para compartilhar o segredo. Isto pavimentou direta ou indiretamente o caminho para o RSA, e permitiu o desenvolvimento de protocolos essenciais para a internet moderna, como o TLS (Transport Layer Security) e o SSH (Secure Shell). A criptografia deixou de ser um domínio exclusivo de governos e militares e tornou-se acessível ao público.

Variações e Evoluções do Protocolo Diffie-Hellman

O protocolo Diffie-Hellman clássico, baseado em aritmética modular, deu origem a várias variantes essenciais. Essas evoluções foram impulsionadas pela necessidade de maior eficiência, segurança aprimorada e adequação a novas estruturas matemáticas. As duas principais ramificações são o Diffie-Hellman de Curvas Elípticas e as implementações efêmeras.

Estas variações mantêm o princípio central do segredo compartilhado, mas otimizam o processo para o mundo moderno. Elas respondem a vulnerabilidades descobertas e à demanda por desempenho em sistemas com recursos limitados, como dispositivos IoT.

Diffie-Hellman de Curvas Elípticas (ECDH)

A variante mais importante é o Diffie-Hellman de Curvas Elípticas (ECDH). Em vez de usar a aritmética modular com números primos grandes, o ECDH opera sobre os pontos de uma curva elíptica definida sobre um campo finito. Esta mudança de domínio matemático traz benefícios enormes para a segurança prática e eficiência computacional.

O ECDH oferece o mesmo nível de segurança com tamanhos de chave significativamente menores. Enquanto um DH clássico seguro requer chaves de 2048 a 4096 bits, o ECDH atinge segurança equivalente com chaves de apenas 256 bits. Isto resulta em economia de largura de banda, armazenamento e, crucialmente, poder de processamento.

- Vantagem Principal: Segurança equivalente com chaves muito menores.

- Consumo de Recursos: Menor poder computacional e largura de banda necessários.

- Aplicação Típica: Amplamente usada em TLS 1.3, criptografia de mensagens (Signal, WhatsApp) e sistemas embarcados.

Diffie-Hellman Efêmero (DHE/EDHE)

Outra evolução crítica é o conceito de Diffie-Hellman Efêmero (DHE). Na modalidade "efêmera", um novo par de chaves DH é gerado para cada sessão de comunicação. Isto contrasta com o uso de chaves DH estáticas ou de longa duração, que eram comuns no passado. A versão em curvas elípticas é chamada ECDHE.

Esta prática é fundamental para alcançar o segredo perfeito forward (forward secrecy). Se a chave privada de longa duração de um servidor for comprometida no futuro, um atacante não poderá descriptografar sessões passadas capturadas. Cada sessão usou uma chave temporária única e descartada, tornando o ataque retroativo inviável.

O protocolo TLS 1.3, padrão moderno para HTTPS, tornou obrigatório o uso de variantes efêmeras (DHE ou ECDHE), eliminando a negociação de cifras sem forward secrecy.

Aplicações Práticas na Segurança Moderna

A Troca de Chaves Diffie-Hellman não é um conceito teórico. Ela é a espinha dorsal invisível que garante a privacidade e integridade de inúmeras aplicações cotidianas. Seu papel é quase sempre o mesmo: negociar de forma segura uma chave simétrica para uma sessão específica dentro de um sistema híbrido de criptografia.

Sem este mecanismo, estabelecer conexões seguras na internet seria muito mais lento, complicado e vulnerável. O DH resolve o problema da distribuição inicial de chaves de forma elegante e eficaz, permitindo que protocolos de camada superior foquem em autenticação e cifragem dos dados.

Segurança na Web (TLS/HTTPS)

A aplicação mais ubíqua é no protocolo TLS (Transport Layer Security), que dá o "S" ao HTTPS. Durante o handshake (aperto de mão) de uma conexão TLS, o cliente e o servidor usam uma variante do Diffie-Hellman (geralmente ECDHE) para acordar uma chave mestra secreta.

- Função: Deriva a chave de sessão simétrica usada para criptografar o tráfego HTTP.

- Benefício:: Fornece forward secrecy quando usado na modalidade efêmera.

- Dados: Conforme citado, cerca de 90% das conexões HTTPS confiam neste método.

Redes Privadas Virtuais (VPNs) e Comunicações Seguras

Protocolos VPN como IPsec e OpenVPN utilizam intensamente a troca DH. No IPsec, por exemplo, a fase 1 da associação de segurança (IKE) usa DH para estabelecer um canal seguro inicial. Este canal protege a negociação subsequente dos parâmetros para o túnel de dados propriamente dito.

Aplicativos de mensagem como WhatsApp e Signal também implementam protocolos que incorporam o ECDH. O Signal Protocol, referência em criptografia ponta-a-ponta, usa uma cadeia tripla de trocas DH (incluindo chaves prévias e chaves efêmeras) para garantir robustez e segurança forward e future secrecy.

Outras Aplicações Especializadas

O algoritmo também encontra seu lugar em nichos específicos de tecnologia. No universo das blockchains e criptomoedas, conceitos derivados são usados em algumas carteiras e protocolos de comunicação. Em telecomunicações, grupos Diffie-Hellman padronizados (como os definidos pelo IETF) são usados para proteger a sinalização e o tráfego de voz sobre IP (VoIP).

- SSH (Secure Shell): Usa DH para estabelecer a conexão criptografada para acesso remoto a servidores.

- PGP/GPG: Em sistemas de criptografia de e-mail, pode ser usado como parte do processo de acordo de chave simétrica para uma mensagem.

- Comunicação entre Dispositivos IoT: Suas variantes eficientes (como ECDH) são ideais para dispositivos com recursos limitados.

Vulnerabilidades e Considerações de Segurança

Apesar de sua robustez matemática, a implementação prática da Troca de Chaves Diffie-Hellman não está isenta de riscos. A segurança real depende criticamente da correta escolha de parâmetros, da implementação livre de erros e da mitigação de ataques conhecidos. A falsa sensação de segurança é um perigo maior do que o protocolo em si.

O ataque mais clássico ao DH puro é o man-in-the-middle (MITM) ou homem-no-meio. Como o protocolo básico apenas estabelece um segredo compartilhado, mas não autentica as partes, um atacante ativo pode se interpor entre Alice e Bob. Ele pode conduzir duas trocas DH separadas, uma com cada vítima, e assim descriptografar, ler e re-cifrar toda a comunicação.

A proteção essencial contra MITM é a autenticação. No TLS, isso é feito usando certificados digitais e assinaturas criptográficas (como RSA ou ECDSA) para provar a identidade do servidor e, opcionalmente, do cliente.

Parâmetros Fracos e Ataques de Pré-Computação

A segurança do DH clássico é diretamente proporcional ao tamanho e qualidade do número primo p utilizado. O uso de primos fracos ou pequenos é uma vulnerabilidade grave. Um ataque famoso, chamado Logjam (2015), explorou servidores que aceitavam grupos DH com apenas 512 bits, permitindo que atacantes quebrassem a conexão.

- Tamanho Mínimo Recomendado: 2048 bits é considerado o mínimo seguro atualmente, com 3072 ou 4096 bits sendo preferíveis para longo prazo.

- Ataque de Pré-Computação: Para um primo fixo, um atacante pode investir grande poder computacional pré-calculando tabelas para aquele grupo específico. Depois, pode quebrar conexões individuais rapidamente. Isto reforça a necessidade de DH efêmero, que gera novos parâmetros por sessão.

A Ameaça da Computação Quântica

A maior ameaça teórica de longo prazo vem da computação quântica. O algoritmo de Shor, se executado em um computador quântico suficientemente poderoso, pode resolver eficientemente tanto o problema do logaritmo discreto quanto o da fatoração de inteiros. Isto quebraria completamente a segurança do DH clássico e do ECDH.

Embora tal máquina ainda não exista de forma prática, a ameaça é levada a sério. Isso impulsiona o campo da criptografia pós-quântica. Agências como o NIST estão padronizando novos algoritmos de acordo de chaves, como o ML-KEM (anteriormente CRYSTALS-Kyber), que resistem a ataques quânticos. A transição para estes padrões é uma tendência crítica na segurança da informação.

Apesar da ameaça quântica, o Diffie-Hellman ainda pode ser seguro com grupos muito grandes. Estimativas sugerem que o DH clássico com módulos de 8192 bits pode oferecer resistência a ataques quânticos no futuro próximo. No entanto, a ineficiência dessa abordagem torna as alternativas pós-quânticas mais atraentes.

Implementação e Boas Práticas

A correta implementação da Troca de Chaves Diffie-Hellman é tão crucial quanto a sua teoria. Desenvolvedores e administradores de sistemas devem seguir diretrizes rigorosas para evitar vulnerabilidades comuns. A escolha de parâmetros, a geração de números aleatórios e a combinação com autenticação são etapas críticas.

Ignorar essas práticas pode transformar um protocolo seguro em uma porta aberta para ataques. A segurança não reside apenas no algoritmo, mas na sua configuração e uso dentro de um sistema mais amplo e bem projetado.

Escolha de Grupos e Parâmetros Seguros

Para o DH clássico, a seleção do grupo Diffie-Hellman (o par primo p e gerador g) é fundamental. A comunidade de segurança padronizou grupos específicos para garantir que os parâmetros sejam matematicamente robustos. O uso de grupos padrão evita armadilhas como primos não aleatórios ou com propriedades fracas.

- Grupos do IETF: Grupos como o 14 (2048 bits), 15 (3072 bits) e 16 (4096 bits) são amplamente aceitos e testados.

- Parâmetros Efetêmeros: Sempre que possível, prefira DHE ou ECDHE com geração de novos parâmetros por sessão para forward secrecy.

- Evite Grupos Personalizados: A menos que haja expertise criptográfica profunda, utilize grupos padronizados e amplamente auditados.

Para ECDH, a segurança está vinculada à escolha da curva elíptica. Curvas padrão e consideradas seguras, como a Curve25519 e os conjuntos de curvas do NIST (P-256, P-384), devem ser preferidas. Estas curvas foram projetadas para resistir a classes conhecidas de ataques e são eficientemente implementadas.

Geração de Números Aleatórios e Autenticação

A força dos segredos privados (a e b) depende diretamente da qualidade da aleatoriedade utilizada para gerá-los. Um gerador de números pseudoaleatórios (PRNG) fraco ou previsível compromete toda a segurança do protocolo. Sistemas devem utilizar fontes criptograficamente seguras de entropia.

Como discutido, o Diffie-Hellman puro não fornece autenticação. É imperativo combiná-lo com um mecanismo de autenticação forte para prevenir ataques MITM.

- Certificados Digitais: No TLS, o servidor prova sua identidade assinando digitalmente a troca de chaves com seu certificado.

- Assinaturas Digitais: Protocolos como SSH usam assinaturas (RSA, ECDSA, Ed25519) para autenticar as partes após a troca DH.

- Chaves Pré-Compartilhadas (PSK): Em alguns cenários, um segredo compartilhado prévio pode autenticar a troca DH.

A combinação perfeita é um protocolo híbrido: usar DH (para acordo de chave segura) com assinaturas digitais (para autenticação). Esta é a base do TLS moderno e do SSH.

O Futuro: Diffie-Hellman na Era Pós-Quântica

A criptografia pós-quântica (PQC) representa o próximo capítulo na segurança digital. Com os avanços na computação quântica, os alicerces matemáticos do DH e do ECDH estão sob ameaça de longo prazo. A transição para algoritmos resistentes a quantas já começou e envolverá a coexistência e eventual substituição dos protocolos atuais.

Esta não é uma mudança simples. Novos algoritmos têm tamanhos de chave maiores, assinaturas mais longas e características de desempenho diferentes. A adoção será gradual e exigirá atenção cuidadosa à interoperabilidade e à segurança durante o período de transição.

Algoritmos de Acordo de Chaves Pós-Quânticos

O NIST (Instituto Nacional de Padrões e Tecnologia dos EUA) lidera a padronização global de algoritmos PQC. Em 2024, o principal algoritmo selecionado para acordo de chaves foi o ML-KEM (Module-Lattice Key Encapsulation Mechanism), anteriormente conhecido como CRYSTALS-Kyber. Ele se baseia na dificuldade de problemas em reticulados (lattices), considerados resistentes a ataques quânticos.

- ML-KEM (Kyber): Será o padrão para acordo de chaves, assumindo um papel análogo ao do DH.

- Transição Híbrida: Inicialmente, os sistemas provavelmente implementarão esquemas híbridos, executando tanto DH/ECDH quanto ML-KEM. A chave secreta final será derivada de ambas as operações.

- Objetivo: Garantir que mesmo que um dos algoritmos seja quebrado (por exemplo, o DH por um computador quântico), a comunicação permaneça segura.

Linha do Tempo e Implicações para o Diffie-Hellman

A migração completa levará anos, possivelmente uma década. Durante este período, o Diffie-Hellman e o ECDH continuarão sendo essenciais. Protocolos como o TLS 1.3 já estão preparados para extensões que permitem a negociação de cifras PQC. A indústria está testando e implementando essas soluções em bibliotecas criptográficas e sistemas operacionais.

A perspectiva não é a extinção do DH, mas sua evolução dentro de um ecossistema criptográfico mais diversificado e resiliente. Para a maioria das aplicações atuais, o uso de DH efêmero com grupos grandes (3072+ bits) ou ECDH com curvas seguras ainda oferece proteção robusta contra ameaças clássicas.

Conclusão: O Legado Permanente de Diffie-Hellman

A Troca de Chaves Diffie-Hellman revolucionou a segurança da comunicação digital. Desde sua concepção na década de 1970, ela solucionou o problema fundamental de como estabelecer um segredo compartilhado em um canal aberto. Seu legado é a base sobre qual a privacidade online, o comércio eletrônico e as comunicações seguras foram construídos.

Embora os detalhes de implementação tenham evoluído – com a ascensão do ECDH e a ênfase no segredo perfeito forward – o princípio central permanece inabalado. O protocolo continua sendo um componente crítico em protocolos ubíquos como TLS, SSH, IPsec e aplicativos de mensagens criptografadas.

Principais Pontos de Revisão

- Funcionamento Essencial: Duas partes geram um segredo compartilhado usando matemática modular e números públicos e privados, explorando a dificuldade do logaritmo discreto.

- Segurança Híbrida: O DH é quase sempre usado em sistemas híbridos, estabelecendo uma chave simétrica para criptografia rápida dos dados.

- Autenticação é Crucial: O protocolo puro é vulnerável a ataques MITM; deve sempre ser combinado com mecanismos de autenticação forte (certificados, assinaturas).

- Evolução para a Eficiência: O ECDH oferece segurança equivalente com chaves menores, sendo a escolha padrão moderna.

- Forward Secrecy: O uso de variantes efêmeras (DHE/ECDHE) é uma prática essencial para proteger comunicações passadas.

- Futuro Pós-Quântico: A ameaça da computação quântica está impulsionando a adoção de algoritmos como o ML-KEM, mas o DH permanecerá relevante durante uma longa transição.

Olhando para o futuro, o Diffie-Hellman simboliza um princípio duradouro na segurança da informação: a elegância de uma solução matemática que transforma um canal público em uma fundação privada. Mesmo com a chegada da criptografia pós-quântica, os conceitos de acordo de chave segura que ele inaugurou continuarão a orientar o design de protocolos.

A compreensão da Troca de Chaves Diffie-Hellman não é apenas um exercício acadêmico. É um conhecimento fundamental para qualquer profissional de segurança, desenvolvedor ou entusiasta de tecnologia que queira entender como a confiança e a privacidade são estabelecidas no mundo digital. Ao dominar seus princípios, vulnerabilidades e aplicações, podemos construir e manter sistemas que protegem efetivamente as informações em um cenário de ameaças em constante evolução.

Em resumo, a Troca de Chaves Diffie-Hellman revolucionou a criptografia ao permitir um compartilhamento seguro de chaves em canais públicos. Sua segurança, baseada em problemas matemáticos complexos, continua sendo um alicerce vital para a privacidade digital. Portanto, compreender seus princípios é fundamental para qualquer pessoa que valorize a segurança de suas comunicações online.