El Cifrado César: Una Introducción a la Criptografía Clásica

¿Qué es el Cifrado César?

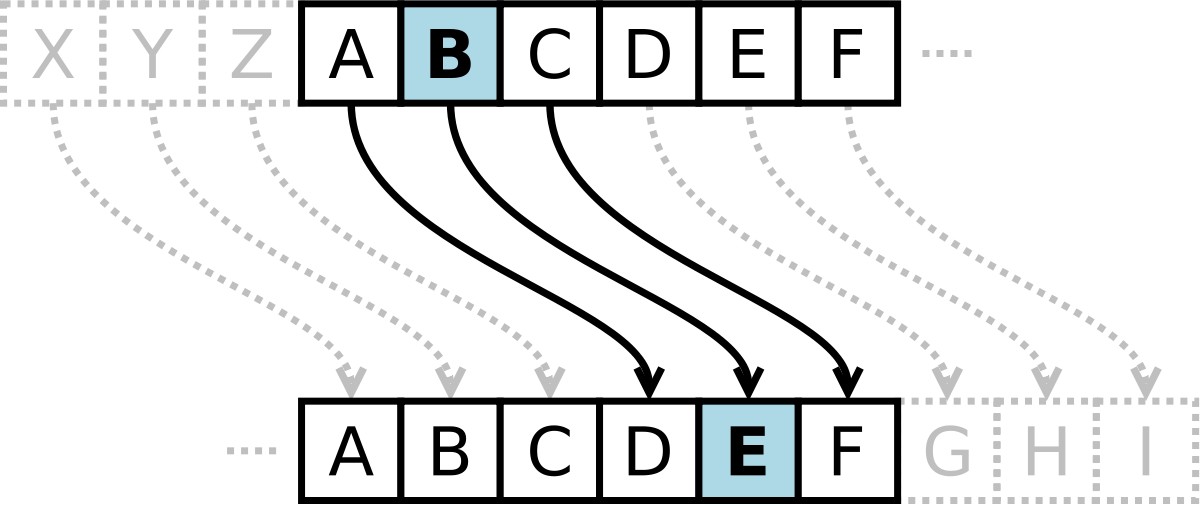

El cifrado César es uno de los métodos de cifrado más antiguos y conocidos en la historia de la criptografía. Se trata de un tipo de cifrado por sustitución, donde cada letra en el texto original es reemplazada por otra letra que se encuentra a un número fijo de posiciones más adelante en el alfabeto. Este método lleva el nombre de Julio César, el famoso líder romano que, según la historia, lo utilizaba para proteger sus comunicaciones militares.

La simplicidad del cifrado César lo hace perfecto para introducir conceptos básicos de criptografía. Aunque en la actualidad no se considera seguro para aplicaciones modernas, su estudio sigue siendo relevante para entender los fundamentos de la codificación y la importancia de la seguridad en las comunicaciones.

Historia del Cifrado César

La historia del cifrado César se remonta al Imperio Romano, alrededor del siglo I a.C. Se dice que Julio César lo utilizaba para enviar mensajes secretos a sus generales durante las campañas militares. Si un mensaje era interceptado por el enemigo, resultaría incomprensible sin conocer el método de cifrado.

Según el historiador Suetonio, César utilizaba un desplazamiento de tres letras, lo que significa que cada letra en el mensaje original era reemplazada por la letra que estaba tres posiciones más adelante en el alfabeto latino. Por ejemplo, la letra "A" se convertía en "D", la "B" en "E", y así sucesivamente. Al llegar al final del alfabeto, el conteo reiniciaba desde el principio, lo que hoy conocemos como "aritmética modular".

Cómo Funciona el Cifrado César

El cifrado César opera mediante un proceso sencillo que implica los siguientes pasos:

- Elección del desplazamiento: Se selecciona un número fijo (generalmente entre 1 y 25) que determina cuántas posiciones se moverá cada letra en el alfabeto.

- Sustitución de caracteres: Cada letra del mensaje original se reemplaza por la letra que está "n" posiciones más adelante.

- Tratamiento de espacios y símbolos: Los espacios y caracteres no alfabéticos generalmente permanecen sin cambios.

Aquí un ejemplo práctico con un desplazamiento de 3:

Texto original: "HOLA"

Texto cifrado: "KROD"

Este mismo principio aplica para descifrar el mensaje, solo que en lugar de avanzar en el alfabeto, se retrocede el número de posiciones establecido.

Limitaciones y Debilidades

Aunque el cifrado César fue revolucionario en su época, presenta varias vulnerabilidades que lo hacen inseguro para uso moderno:

- Fácil de descifrar:

Aplicaciones Modernas del Cifrado César

Aunque el cifrado César es considerado demasiado básico para proteger información sensible en la era digital, todavía tiene algunos usos prácticos en contextos educativos y lúdicos. Su simplicidad lo convierte en una herramienta ideal para enseñar conceptos fundamentales de criptografía a estudiantes y principiantes. Además, se emplea en juegos, rompecabezas y desafíos de programación, donde el objetivo no es la seguridad real, sino el entretenimiento y el aprendizaje.

En el ámbito educativo, muchos cursos introductorios de informática y matemáticas incluyen ejercicios basados en el cifrado César para explicar temas como:

- Algoritmos de sustitución: Sentando las bases para entender cifrados más complejos como Vigenère o AES.

Programación básica: Los estudiantes pueden implementar el cifrado César en lenguajes como Python o Java para practicar estructuras de control y manipulación de cadenas.

Aritmética modular: Un concepto clave en matemáticas discretas y criptografía avanzada.

Ejemplo en Programación

A continuación, se presenta un fragmento de código en Python que implementa el cifrado César con un desplazamiento de 5:

def cifrado_cesar(texto, desplazamiento):

resultado = ""

for letra in texto:

if letra.isalpha():

mayuscula = letra.isupper()

letra = letra.lower()

codigo = ord(letra) - ord('a')

codigo = (codigo + desplazamiento) % 26

letra_cifrada = chr(codigo + ord('a'))

if mayuscula:

letra_cifrada = letra_cifrada.upper()

resultado += letra_cifrada

else:

resultado += letra

return resultado

Variantes del Cifrado César

Con el tiempo, han surgido múltiples variantes del cifrado César que buscan mejorar su seguridad o adaptarlo a diferentes necesidades. Algunas de estas modificaciones incluyen:

Rotación por palabras clave: En lugar de usar un desplazamiento fijo, se emplea una palabra clave para determinar diferentes desplazamientos en el texto. Inicialmente, esto hace el cifrado menos predecible.

Cifrado César invertido: Combina el desplazamiento clásico con una inversión del alfabeto, aumentando ligeramente la complejidad para quien intente descifrarlo sin autorización.

Alfabetos alternativos: Algunas versiones utilizan conjuntos de caracteres diferentes al alfabeto latino, como símbolos o letras de otros idiomas.

El Cifrado de Vigenère: Un Paso Más Allá

Una de las extensiones más reconocidas del cifrado César es el cifrado de Vigenère, desarrollado en el siglo XVI. En lugar de aplicar un único desplazamiento a todas las letras, utiliza una clave repetida para variar el desplazamiento a lo largo del mensaje. Esto lo convierte en un cifrado polialfabético, mucho más resistente a los ataques por análisis de frecuencia—el principal punto débil del Cifrado César.

Desafíos de Seguridad

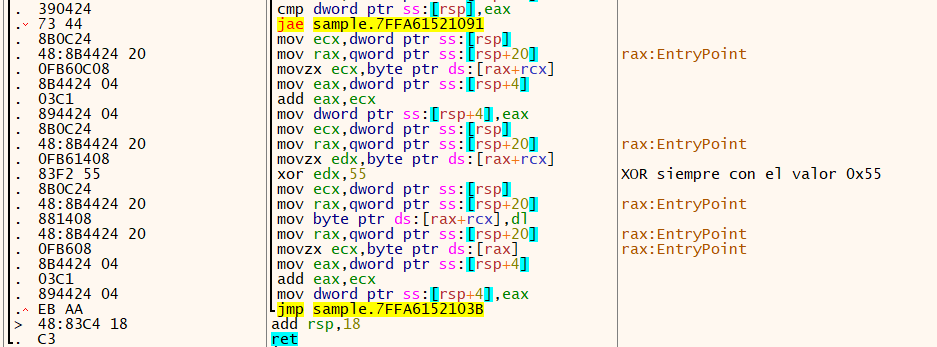

La vulnerabilidad más obvia del cifrado César radica en su naturaleza monoalfabética. Al reemplazar cada letra siempre con la misma letra cifrada, patrones lingüísticos como letras repetidas o frecuentes (por ejemplo, la "E" en español) se mantienen visibles. Esto permite que, incluso sin conocer el desplazamiento, un atacante pueda descifrar el mensaje mediante:

Fuerza bruta: Probando todos los desplazamientos posibles (solo 25 en el alfabeto latino).

Análisis de frecuencia: Comparando la recurrencia de letras en el texto cifrado con las estadísticas del idioma original.

Patrones conocidos: Identificando palabras comunes o predecibles, como "el" o "y".

Ejemplo de Ataque por Frecuencia

Supongamos que un texto cifrado con César contiene la letra "M" como la más repetida. En español, la letra más frecuente es la "E". Si asumimos que "M" corresponde a "E", el desplazamiento sería de 8 posiciones (de E a M). Aplicando este desplazamiento inverso, podríamos descifrar parcialmente el mensaje y ajustar si es necesario.

Legado en la Criptografía Contemporánea

El cifrado César sentó las bases para los sistemas de encriptación modernos, demostrando la importancia de transformar la información para protegerla. Conceptos como claves, algoritmos de sustitución y aritmética modular siguen siendo pilares en protocolos avanzados como RSA o TLS. Aunque hoy existen métodos infinitamente más seguros—basados en problemas matemáticos complejos—, el César sigue siendo un recordatorio de que hasta las técnicas más simples pueden inspirar avances revolucionarios.

En la próxima sección, exploraremos cómo este cifrado influyó en la criptografía militar histórica y su presencia en la cultura popular, desde libros hasta películas.

El Cifrado César en la Historia Militar y la Cultura Popular

Si bien el cifrado César ya no tiene aplicaciones prácticas en seguridad moderna, su influencia en la criptografía militar histórica fue significativa. Durante siglos, variantes de este método se emplearon en contextos bélicos y diplomáticos. Un ejemplo notable ocurrió durante la Guerra Civil Americana, donde ambos bandos utilizaron cifrados por sustitución inspirados en el sistema de Julio César para proteger sus comunicaciones. Estos sistemas, aunque más avanzados, seguían siendo vulnerables a técnicas de descifrado similares a las usadas contra el César clásico.

Uso en la Segunda Guerra Mundial

Curiosamente, incluso en el siglo XX encontramos ecos del concepto César. Las fuerzas alemanas en la Segunda Guerra Mundial emplearon inicialmente máquinas de cifrado rotatorias como la Enigma, cuyo funcionamiento comparte principios básicos con el cifrado por sustitución. La principal diferencia radicaba en que Enigma alteraba el desplazamiento con cada pulsación, creando un sistema polialfabético mucho más seguro.

El Cifrado César en la Cultura Popular

La simplicidad y nombre reconocible del cifrado César lo han convertido en un recurso frecuente en novelas, películas y series. Aparece regularmente en:

Literatura: Desde novelas históricas sobre Roma hasta thrillers modernos donde personajes descubren mensajes ocultos.

Cine y televisión: En series como "El Mentalista" o películas como "El Código Da Vinci", donde se usa como primer paso para resolver misterios más complejos.

Videojuegos: Muchos juegos de aventuras incluyen puzzles basados en el cifrado César como desafíos para los jugadores.

Un Ejemplo Memorable: "El Escarabajo de Oro"

Edgar Allan Poe incluyó en su cuento "El Escarabajo de Oro" (1843) un detallado proceso de descifrado que sigue el principio del análisis de frecuencia aplicado al cifrado César. Esta es considerada una de las primeras representaciones literarias de la criptografía clásica, mostrando cómo ya en el siglo XIX se comprendían las debilidades de estos sistemas.

Experimentos Prácticos con el Cifrado César

Para quienes deseen experimentar con este cifrado, aquí presentamos algunas actividades educativas interesantes:

Crear un anillo de cifrado: Dos discos concéntricos con el alfabeto que giran para mostrar diferentes desplazamientos.

Juegos de mesa: Diseñar una versión del juego "Mastermind" donde los jugadores deben adivinar el desplazamiento usado.

Retos entre amigos: Enviar mensajes cifrados y ofrecer premios a quien los descifre primero.

Taller de Criptografía Básica

Organizar un taller práctico puede ser una excelente manera de introducir a jóvenes en conceptos matemáticos. Una sesión típica podría incluir:

Explicación histórica del cifrado César

Demostración práctica con ejemplos sencillos

Ejercicios de cifrado/descifrado a mano

Implementación básica en Scratch o Python

Discusión sobre aplicaciones modernas de criptografía

Limitaciones Éticas y Educativas

Al enseñar sobre el cifrado César, es importante contextualizar sus limitaciones:

Aspecto Positivo

Limitación

Excelente herramienta educativa

No debe usarse para información real que necesite protección

Ayuda a entender conceptos básicos

Puede crear falsa sensación de seguridad si no se explican sus debilidades

Promueve interés en matemáticas

Requiere explicar el contexto histórico para entender su evolución

El Futuro de la Criptografía y su Relación con el Pasado

Mientras la criptografía moderna avanza hacia algoritmos cuánticos y sistemas basados en blockchain, el cifrado César sigue siendo un recordatorio importante:

Principios inmutables: La necesidad de transformar información para protegerla sigue vigente a pesar de los cambios tecnológicos.

Evolución constante: Cada sistema de cifrado eventualmente se vuelve obsoleto ante nuevos métodos de ataque.

Importancia de la educación: Comprender fundamentos históricos ayuda a innovar en seguridad informática.

Reflexiones Finales

El cifrado César representa mucho más que una curiosidad histórica. Es un testimonio del ingenio humano para resolver problemas de comunicación segura, un puente entre la antigua Roma y la era digital, y sobre todo, una valiosa herramienta pedagógica que continúa inspirando a nuevas generaciones de criptógrafos. En un mundo donde la seguridad digital es cada vez más crucial, entender estos fundamentos nunca ha sido tan importante.

Comments